-

Analiza przypadku: botnet PowerZeus, przypadek infekcji polskich użytkowników

Publikujemy kolejny raport techniczny dotyczący malware’u atakującego polskich użytkowników. W lipcu 2013 roku do CERT Polska dotarły informacje kradzieży środków z kont polskich użytkowników przy użyciu nowego rodzaju malware. Pomimo, że używane przez ten malware techniki oraz aplikacja mobilna była znana już od kwietnia, to od lipca cyberprzestępcy zaczęli …

Czytaj więcej -

23 sierpnia 2013 Łukasz Siewierski #botnet #citadel #domain silver #malware #raport #zagrożenie #zeus

Domeny rejestratora Domain Silver, Inc – statystyki z sinkhole’a

NASK 30 lipca 2013 roku podjął decyzję o wypowiedzeniu umowy z Domain Silver, Inc – sytuację tę opisywaliśmy w niedawno wydanym raporcie. Dzisiaj publikujemy wersję tego raportu zaktualizowaną o statystyki pochodzące z 20 botnetów sinkhole’owanych przez CERT Polska, których domeny C&C znajdowały się pod domenami zarejestrowanymi przez Domain Silver …

Czytaj więcej -

Nowy rozdział w walce z zagrożeniami – przejęcie domen rejestratora Domain Silver, Inc

Dzisiaj publikujemy raport, który zawiera opis domen rejestrowanych za pośrednictwem firmy Domain Silver, Inc rejestratora działającego w domenie .pl. Rejestrator ten rozpoczął swoje działanie w maju 2012 roku. Od tego czasu zespół CERT Polska zaczął obserwować duży wzrost liczby rejestrowanych złośliwych domen (w tym do rozpowszechniania i zarządzania złośliwym oprogramowaniem …

Czytaj więcej -

07 czerwca 2013 CERT Polska #analiza #debugowanie #dekompilacja #gameover #malware #P2P #raport #spyware #webinject #ZBot #zeus

ZeuS-P2P internals – opis wykorzystywanych mechanizmów

Na początku 2012 roku pisaliśmy o pojawieniu się nowej wersji ZeuSa – nazywanej ZeuS-P2P lub Gameover. Wykorzystuje ona sieć P2P (Peer-To-Peer) do komunikacji oraz wymiany danych z Centrum Zarządzania CnC. Malware ten jest nadal aktywny – zagrożenie od ponad roku monitorowanie oraz badane przez CERT Polska. W drugiej połowie 2012 roku dotknęło …

Czytaj więcej -

Raport na temat botnetu Citadel plitfi

Pod koniec lutego 2013 roku Naukowa i Akademicka Sieć Komputerowa i działający w jej strukturach CERT Polska przejęły kontrolę nad 3 domenami używanymi do zarządzania jedną z instancji botnetu Citadel oznaczoną plitfi. Botnet ten był skierowany głównie na polskich użytkowników. Cały ruch skierowany do serwerów C&C botnetu został przekierowany …

Czytaj więcej -

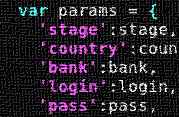

Coraz bardziej wyrafinowane ataki spyware na klientów bankowości internetowej

Wakacje się skończyły, młodzież ruszyła do szkół, studenci na poprawki egzaminów, a przestępcy komputerowi do pracy. Od początku września monitorujemy pojawiające się w plikach konfiguracyjnych oprogramowania szpiegowskiego wpisy dotyczące systemów transakcyjnych polskich banków. Atakuje ono komputery użytkowników systemu Windows, a po zainstalowaniu podsłuchuje wszystkie przesyłane informacje (w tym głównie loginy …

Czytaj więcej -

ZeuS – wariant P2P+DGA – analiza nowego zagrożenia

Jesienią 2011 roku zarejestrowano infekcje nowym złośliwym oprogramowaniem. Analiza mechanizmu uruchamiania złośliwego oprogramowania, proces jego ukrywania, czy też sposób składowania konfiguracji wskazywały na ZeuSa. Jednak podczas monitorowania zainfekowanych maszyn nie udało się zauważyć charakterystycznej dla tego trojana komunikacji z centrum C&C. Po głębszej analizie okazało się, iż próbka to …

Czytaj więcej -

Zeus/Murofet

W ostatnich dniach pojawiła się nowa mutacja trojana Zeus. Jest to kolejna wersja zbudowana na podstawie źródeł, które wyciekły na poczatku maja. Tak jak poprzednio, do dystrybucji plików konfiguracyjnych używane są mechanizmy P2P. Twórcy zrezygnowali z charakterystycznego dla Murofeta mechanizmu DGA (algorytm generowania domen) i powrócili do umieszczenia adresu C …

Czytaj więcej -

Kolejny wyciek… tym razem kod źródłowy trojana ZeuS.

Na początku tego roku ZeuS zaatakował telefony komórkowe (czytaj więcej…). W marcu na podziemnych forach internetowych pojawiły się pogłoski na temat wystawienia kodu trojana na sprzedaż. Na początku tego tygodnia w internecie pojawiły się informacje o rzekomym wycieku kodu źródłowego. CERT Polska udało się zweryfikować tę informację oraz pobrać paczkę …

Czytaj więcej -

CERT Polska publikuje Raport Roczny 2010

W raporcie z pracy zespołu CERT Polska prezentujemy i omawiamy statystyczny obraz zagrożeń dotyczących polskich sieci w 2010 roku. Opisujemy także najciekawsze naszym zdaniem zjawiska i wydarzenia, które pojawiły się lub mocno zaktywizowały w tym okresie. Po raz pierwszy znaczną część raportu zajmują analizy dokonane na podstawie nie tylko incydentów …

Czytaj więcej