-

Kampania malware na stronie rządowej

Na początku maja 2013 roku CERT Polska we współpracy z CERT.GOV.PL wykrył stronę w domenie gov.pl, która została przejęta w celu rozprzestrzeniania złośliwego oprogramowania. Na stronie, w zależności od konfiguracji maszyny ofiary, dodawana była ramka (iframe), która przekierowywała do exploita. Następnie za pomocą systemu o nazwie „Smoke …

Czytaj więcej -

Koledzy ZitMo: kradzież SMSowych haseł jednorazowych przez aplikację “E-Security”

Do laboratorium CERT Polska trafiła próbka złośliwego oprogramowania na platformę Android, która została przeznaczona dla polskich użytkowników bankowości elektronicznej. Plik zawierający aplikację nosi nazwę e-security.apk, a jej ikona jest pokazana na obrazku po lewej stronie. Malware jest dosyć prosty, ale skutecznie realizuje zadanie do którego został zaprojektowany – kradzież haseł …

Czytaj więcej -

Flashback w Polsce i na świecie

Na początku kwietnia pojawiły się doniesienia o wykryciu bonetu złożonego głównie z użytkowników systemów z rodziny Mac OS X. Informacje o różnych wariantach Flashbacka pojawiały się już od września ubiegłego roku. Ponieważ było to kolejne zagrożenie wymierzone w użytkowników spod znaku nadgryzionego jabłka, CERT Polska postanowił przyjrzeć się temu bliżej …

Czytaj więcej -

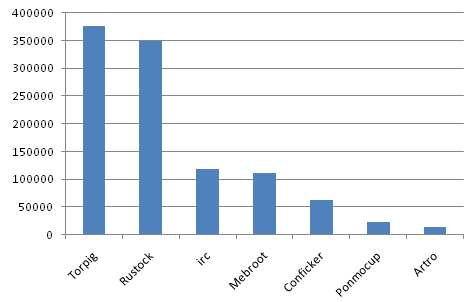

Boty w polskich sieciach 2011.

Wyk.1. Bots by type W pierwszej połowie 2011 roku zauważyliśmy ponad 1 mln botów. Bezsprzecznie dominowały dwa z nich Torpig oraz Rustock. Ich liczebność była co najmniej trzy razy wyższa niż pozostałych. Zauważyliśmy prawie 380 tys. maszyn zainfekowanych Torpigiem oraz prawie 350 tys. Rustockiem. Poza nimi znaczący udział miały …

Czytaj więcej