-

Rekomendacje techniczne CERT Polska dla systemów uwierzytelniania

Rekomendacje skierowane do administratorów, twórców i projektantów systemów informatycznych wymagających kontroli dostępu użytkowników i pozwalających na uwierzytelnienie z użyciem hasła. Opracowane o własne badania i obserwacje CERT Polska oraz o szeroką listę publikacji zbierających i omawiających najlepsze praktyki w tym temacie.

Czytaj więcej -

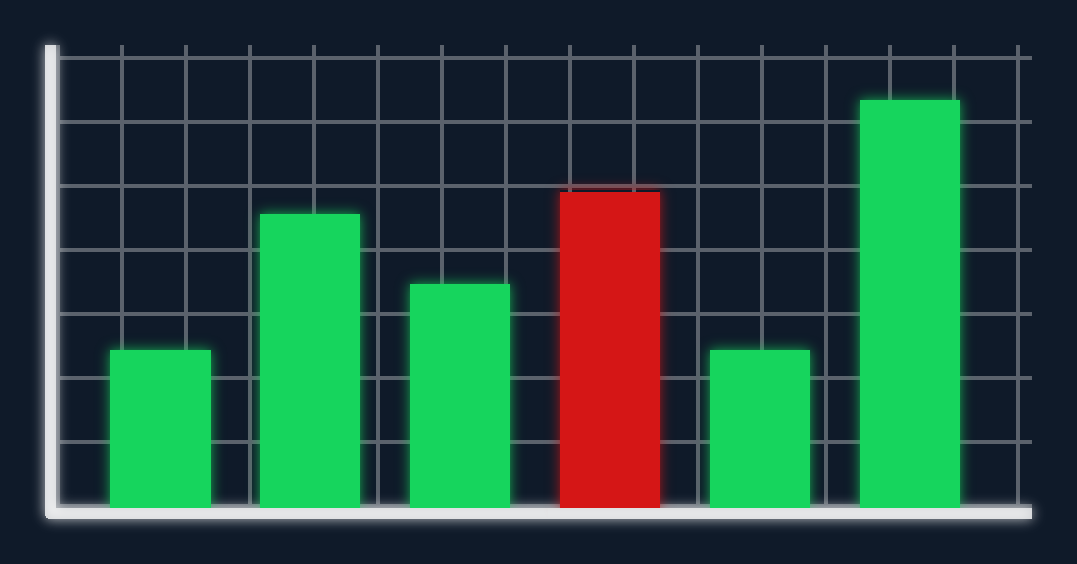

Statystyki z działalności listy ostrzeżeń przed niebezpiecznymi stronami

Prezentujemy statystyki z działalności listy ostrzeżeń przed niebezpiecznymi stronami. Na listę w 2021 roku zostało dodane 33 tys. domen, a dzięki współpracy z operatorami telekomunikacyjnymi, którzy z niej korzystają, udało się powstrzymać blisko 4 miliony prób wejścia na strony oznaczone jako wyłudzające dane. Zapraszamy do zapoznania się z artykułem.

Czytaj więcej -

Krytyczna podatność w bibliotece Apache Log4j (CVE-2021-44228)

W bibliotece Apache Log4j, w wersjach od 2.0-alpha1 do 2.16.0 włącznie, z wyłączeniem wersji 2.12.3-2.12.*, znaleziono krytyczne podatności pozwalające na zdalne wykonanie kodu oraz atak odmowy dostępu. Dodatkowo w wersji 2.17.0 znaleziono podatność pozwalającą na zdalne wykonanie kodu, w momencie gdy atakujący …

Czytaj więcej -

10 listopada 2021 CERT Polska

Powierzenie obowiązków nowemu kierownikowi CERT Polska

Sebastian Kondraszuk, dotychczasowy zastępca kierownika CERT Polska, przyjął 10. listopada z rąk Dyrektora NASK Wojciecha Pawlaka nominację do pełnienia obowiązków kierownika CERT Polska. Powierzenie Sebastianowi Kondraszukowi nowych obowiązków i zadań odbyło się podczas spotkania z zespołem CERT Polska z udziałem Dyrektora NASK Wojciecha Pawlaka i Zastępcy Dyrektora NASK ds. Cyberbezpieczeństwa …

Czytaj więcej -

08 listopada 2021 CERT Polska

List otwarty pracowników CERT Polska w sprawie Przemysława Jaroszewskiego

Pracownicy CERT Polska wystosowali list otwarty w sprawie ostatnich doniesień medialnych dotyczących kierownika zespołu CERT Polska, Przemysława Jaroszewskiego. Zapraszamy do zapoznania się z jego treścią

Czytaj więcej -

Kampania złośliwego oprogramowania Vidar skierowana przeciw krajom nadbałtyckim oraz NATO

Podczas pracy nad naszym systemem automatycznej ekstrakcji konfiguracji złośliwego oprogramowania, natrafiliśmy na dziwnie wyglądającą próbkę stealera z rodziny Vidar. W próbce, po odszyfrowaniu, znaleźliśmy łańcuchy znakowe zawierające nazwy domenowe takich organizacji jak NATO Strategic Communications Centre of Excellence, Straży Granicznej Polski, Estonii i Łotwy, oraz Ministerstwa Spraw Wewnętrznych Litwy. Łańcuchy …

Czytaj więcej -

Krajobraz bezpieczeństwa polskiego internetu w 2020 roku

Pobierz raport (PDF, 20.5MB) Rok 2020 był szczególny. Okoliczności spowodowane pandemią COVID-19 zmusiły większość z nas do przeniesienia aktywności na platformy online. Zmiana stylu życia nie mogła pozostać bez wpływu na to, co obserwowaliśmy w krajobrazie zagrożeń. Zauważalnie zwiększyła się zarówno skala działania cyberprzestępców, jak i skutki odczuwane przez …

Czytaj więcej -

Nagrania z Secure Early Bird 2021

15 czerwca 2021 r. odbyła się kolejna edycja SECURE Early Bird. Stało się już tradycją, że na wiosnę organizujemy krótszą wersję naszej konferencji. Jej kompaktowy format sprawia, że staramy tak dobrać prezentacje, by zawierały maksimum treści, były interesujące i docierały do szerokiego grona odbiorców.

Czytaj więcej -

Wyniki kwalifikacji do European Cyber Security Challenge 2021

W dniach 2-4 lipca ponad 100 osób walczyło o miejsce w reprezentacji Polski na tegoroczne zawody cyberbezpieczeństwa European Cyber Security Challenge. Za organizację konkursów kwalifikacyjnych oraz za opiekę nad reprezentacją odpowiada zespół CERT Polska. W tym roku uczestnicy zmagali się z 21 zadaniami z kategorii takich jak bezpieczeństwo aplikacji internetowych …

Czytaj więcej -

CFP Secure 2021

Rozpoczynamy poszukiwanie prelegentów na tegoroczną edycję konferencji SECURE. Należysz do ludzi, którzy cenią sobie ciężką pracę i mierzenie się z wyzwaniami? Chcesz spotkać podobnych sobie zapaleńców, podzielić się wynikami pracy, poszukać inspiracji lub partnerów do wspólnych przedsięwzięć? To wszystko znajdziesz w październiku na naszej konferencji! Zapraszamy do współtworzenia agendy 25 …

Czytaj więcej